Ministerstvo zahraničních věcí České republiky (MZV) už dříve oficiálně potvrdilo, že se stalo terčem více kybernetických útoků. Ačkoliv resort ani bezpečnostní složky jednotlivé incidenty příliš nerozvádí, informace Lupy mluví o tom, že za těmito útoky vedle Ruska stojí také Čína. Delší dobu trvající aktivity umožnily nepozorovaně získávat například elektronickou komunikaci diplomatů.

To, že je Čína v kyberprostoru skutečně problém, naznačil i Národní úřad pro kybernetickou a informační bezpečnost (NÚKIB). „NÚKIB v roce 2018 pokračoval ve zkoumání rozsáhlého útoku na strategicky významnou českou vládní instituci. V rámci zkoumání byla provedena analýza dostupných technických dat a dalších relevantních informací (charakter oběti, trvání útoku, povaha odcizených informací, nakládání s odcizenými informacemi atd.), jejímž závěrem bylo, že původcem útoku je téměř jistě (90–100 %) státní aktér, nebo na něj napojená skupina. Dle informací dostupných NÚKIB je pravděpodobné (55–70 %), že útok byl veden ze strany čínského aktéra,“ sděluje úřad.

NÚKIB také jasně uvedl, že „pro Českou republiku v současné době představují hrozbu zejména operace aktérů napojených na Ruskou federaci a Čínskou lidovou republiku“. Podobně se v pondělí ve sněmovně vyjádřil šéf Bezpečnostní informační služby (BIS) Michal Koudelka. Dle jeho slov se BIS zajímá o všechny zpravodajské služby na našem území a jeho organizace tak může potvrdit, že „největší hrozbou pro ČR jsou ruské a čínské služby“.

Napadený Avast

BIS s kybernetickými útoky z (s největší pravděpodobností) Číny pomáhala také v případě české společnosti Avast. Ta byla údajně pod sofistikovaným špionážním útokem (firma některé detaily zveřejnila), který se podařilo zmapovat.

BIS společně s Avastem dokázala zabránit úniku dat milionů českých občanů a tisíců důležitých institucí, které jejich produkty používají. Číňané chtěli ovládnout nástroj CCleaner, který Avast vlastní, a jeho prostřednictvím i počítače uživatelů.

„Tento typ útoku se zaměřuje na dodavatelské řetězce a není při něm hlavním cílem firma samotná, nýbrž její zákazníci,“ uvádí zpravodajci s tím, že úzká spolupráce BIS a Avastu přinesla informace, které mohou do budoucna pomoci chránit Česko jako takové.

Avast je mimochodem zákazníkem čínské společnosti Huawei, od které má třeba servery (pouze jeden z dodavatelů). Firma ani BIS však nikde aktuální útok s Huawei do spojení nedávají. Avast uvedl, že útok proběhl odcizením přihlašovacích údajů, přes dočasný VPN profil.

Soukromý Avast zde sdělil o útoku alespoň nějaké informace, v případě bezpečnostních složek a státních institucí už toho ale veřejně příliš známo není. Vznesené dotazy končí u odpovědí ve stylu Schrödingerovy kočky, že spojitosti a informace nelze „potvrdit ani vyvrátit“.

Skupina Ke3chang v Česku

To, jak čínské hackerské skupiny napojené na stát operují a o co se snaží, můžeme ilustrovat na případu skupiny známé jako Ke3chang (nebo také APT15) zaměřující se na diplomaty a další státní činitele. Její počátky sahají do roku 2010, přičemž slovenská kyberbezpečnostní společnost ESET její aktivity a velké množství vzorků malwaru dokázala vystopovat i v České republice a na Slovensku.

Malwarová rodina označená jako Win32/Ketrican, za kterou Ke3chang stojí, u nás byla objevena už v roce 2015. ESET provedl analýzu a zjistil, že je Ketrican spjatý s backdoorem BC2005 u operací Ke3chang z roku 2010 a také s útoky na indické ambasády po celém světě. ESET později objevil rodinu nazvanou Win32/Okrum útočící na stejné či podobné cíle jako Ketrican (u řady z nich jsou oba typy malwaru). Tato akce opět spadá pod Ke3chang a Okrum byl v našem regionu aktivní zejména na Slovensku.

Čínská skupina je podle všeho nadále aktivní. „Hrozby nadále detekujeme a sledujeme, zda se objevují nové verze kódu, techniky a moduly. V roce 2019 se objevila nová verze Ketricanu. Můžeme říci, že Ke3chang je stále aktivní a aktualizuje své nástroje,“ uvádí pro Lupu Zuzana Hromcová, která se v ESETu na analýze Ke3chang a Okrumu podílí.

Napojeno na stát

Ke3chang se zaměřuje na kybernetickou špionáž diplomatů, státních institucí a vysoce postavených reprezentantů daných zemí. ESET sám přímo nekomentuje, zda je skupina napojená na čínský stát, protože tento druh vyšetřování nechává na vymahatelích práva. Jiné oslovené subjekty z branže ale s touto možností počítají.

„Často nelze přímo říci, že za něčím stojí vláda jiného státu, ale je možné pozorovat určité aspekty, které něčemu takovému nahrávají – malware nemá přímou monetizaci, jde o dlouhodobou aktivitu a podobně. O aktivitách Ke3chang lze říci, že jsou velmi cílené. Běžným kybernetickým kriminálníkům většinou nezáleží na tom, jaké oběti nakazí, chtějí jich nakazit co nejvíce. Ke3chang míří na specifické a vysoko postavené cíle a zajímá se o informace. To je určitá nápověda,“ dodává k tomu Hromcová.

S tím souvisí i to, že se malware od Ke3chang snaží v infikované infrastruktuře působit co nejvíce nenápadně a v dlouhém časovém období dolovat data. Například Okrum sám o sobě obsahuje jen základní funkce (stahování souborů, spouštění programů a podobně) a na napadený počítač se snaží dostávat externí aplikace, jako jsou keylogger a další. Útočníci tak příkazy zadávají manuálně, případně přes zmiňované externí aplikace.

„Z toho lze vyvodit, že šlo o špionážní útok za účelem získávání citlivých dat a hesel, která pak lze využít při dalších útocích a pro přímý přístup do dané sítě,“ konstatuje Hromcová s tím, že jde o typický modus operandi pro aktivity Ke3chang. Skupina se aktivně snaží vyhnout detekci ze strany antivirů, k čemuž využívá zakódování příkazů v legitimním souboru nebo časté změny.

Udržet se co nejdéle

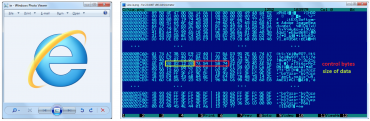

Příkladem je to, že se využívá steganografie a backdoor jako takový je ukrytý v obrázku s koncovkou .png, který se tváří jako ikona běžných aplikací, typicky Internet Explorer. Obrázek lze normálně otevřít a zobrazit, Okrum ovšem dokáže lokalizovat šifrovanou informaci. Hromcová fungování podrobně rozvádí v technické analýze (PDF). „Tato taktika obecně slouží k tomu, aby se malware v počítači udržel co nejdéle,“ popisuje.

Veřejně není úplně známo, jakými způsoby Ke3chang své rodiny malwaru na počítače státníků, úředníků a veřejných institucí dostává. Z velmi rychlé debaty, kterou se Lupě podařilo s čínskými příslušníky státního kybernetického aparátu vést, vyplývá, že jde o tradiční způsoby, jako je například chytrý phishing. Vedle toho se Číňané snaží škodlivý kód podstrkovat také offline – třeba na flash discích s oficiálními materiály a podobně.

Soukromé firmy jako ESET se k informacím o pokusech o útoky na státní instituce dostávají více způsoby. Může se stát, že je osloví daná organizace či kontakt provede pověřený úřad. U zákazníků je pak možné informace získávat z telemetrických dat. Konkrétně ESET má jako zákazníka i české ministerstvo zahraničí, které jeho produkt používá u systému KR II pro přenos utajovaných informací do stupně „tajné“.

Útoky budou pokračovat

NÚKIB je toho názoru, že podobné útoky na zdejší instituce budou nadále pokračovat s tím, že se jednotliví státní aktéři budou snažit působit v sítích nepozorovaně po co nejdelší dobu.

Souvisí to i s motivací útočníků získávat informace týkající se Česka v Evropské unii a NATO, komunikaci se spojenci a nelze vyloučit ani krádeže obchodních a duševních vlastnictví českých firem a výzkumných institucí. „A to zejména v oblasti vývoje a výzkumu nové generace polovodičů, telekomunikačních technologií, využití satelitních technologií, zpracování big data, umělé inteligence nebo deep learning.“

NÚKIB i proto v roce 2018 ve dvaceti institucích instaloval síťové „sondy“, proškolil správce systémů a sdílí informace s národním bezpečnostním CERT týmem. GovCERT přijatá data ukládá a dále analyzuje. Pracuje se také na doladění celého systému a napojení na interní databáze a aktualizační server pro publikování aktualizovaných seznamů hrozeb zpět do zařízení zapojených institucí.

„Nicméně odolnost proti takovým útokům bude pravděpodobně i nadále negativně ovlivněna nedostatkem odborníků spojeným s nekonkurenceschopností veřejného sektoru v oblasti finančního ohodnocení,“ stěžuje si na závěr kyberúřad. Na nedostatek kvalitních lidí ostatně upozorňuje už delší dobu.