Podle průzkumu společnosti Kaspersky Lab neustále roste počet webů napadených malwarem, které se pak při prohlížení uživatelem snaží infikovat jeho počítač. Za poslední 4 roky vzrostl 160krát počet napadených webů. Mluvíme ovšem o legitimních webech. Existuje také určité množství webů, které jsou pro šíření malwaru přímo určeny (často warez, pornografie), takové ve statistice Kaspersky Lab nejsou. V průběhu času ovšem klesá počet napadení z podvodných webů a naopak stoupají útoky z infikovaných legitimních stránek. Důvodem je „profláklost“ nebo rovnou likvidace hostingů, které podvodníkům poskytují prostor. Stále je však dost takových serverů v Číně, Rusku i jinde.

| Rok | Podíl infikovaných webů |

|---|---|

| 2006 | 0,00 % |

| 2007 | 0,11 % |

| 2008 | 0,35 % |

| 2009 | 0,64 % |

zdroj: Kaspersky Lab

K podobným, jen o něco vyšším číslům, se dostaly také statistiky Googlu. Podle nich k polovině roku 2009 mírně klesal počet výsledků ve vyhledávání, které odkazovaly na napadené weby. Podíl infikovaných webů, které se dostaly do vyhledávání, se podle Googlu pohyboval přibližně od 0,5 % do 0,9 %.

zdroj: blog Googlu

Následující přehled ukazuje rozšířenost malwaru distribuovaného pomocí napadených internetových prezentací během měsíce. Dlouhodobý žebříček vede stále Gumblar.x, nicméně webmasteři si jeho přítomnosti všímají stále víc a v prosinci se tak objevila jen čtvrtina pokusů o jeho stáhnutí ve srovnání s listopadem.

| Počet pokusů o stáhnutí | Název |

|---|---|

| 445 811 | Trojan-Downloader.JS.Gumblar.x |

| 178 092 | Trojan.JS.Redirector.I |

| 165 678 | not-a-virus:AdWare.Win32.GamezTar.a |

| 134 215 | Trojan-Downloader.HTML.IFrame.sz |

| 128 093 | Trojan-Clicker.JS.Iframe.db |

V žebříčku je asi nejzajímavější Trojan-Downloader.JS.Twetti.a (17. místo). Ten se schová do spustitelného souboru nebo do dokumentu PDF a k nekalé činnosti využívá jako prostředníka Twitter. Kaspersky Lab také upozorňuje, že tento a dva jiné trojany, které se objevily ve prosincové dvacítce, pocházejí z jednoho zdroje. Trendy obecně zůstávají stejné. Útoky jsou čím dál sofistikovanější a je těžší je odhalit. V obrovské většině případů je cílem útoku vydělat nějakým způsobem peníze. Virtuální hrozby už zdaleka nejsou jen „virtuální“, výsledná škoda je totiž až příliš reálná,

uzavírá zprávu Kaspersky Lab.

Slabin může být víc

Jak se malware stane součástí webové prezentace? Dá se říct, že existuje několik nejrozšířenějších metod útoku:

- SQL, HTML, XML injection – Útočník vloží zákeřný kód například do formuláře na webové stránce nebo do URL místo parametru PHP skriptu. Při cíleném útoku se zranitelnost hledá ručně, obvyklejší je však využití hromadného skenování zranitelností. Někdy napadený stroj funguje jako skener a hledá zranitelnosti u dalších webů (hledat zranitelnosti SQL injection umí například I-Worm.Aspxor.g). Tady se mimochodem můžete podívat, jak vypadá roztomilé HTML injection a „propašování“ iframu na Facebooku (zatím chyba stále funguje):

- Infikování počítače webmastera – pokusy o monitorování připojení na hostingový server, při nahrávání souborů připojení útočného kódu.

- Krádež údajů k připojení na FTP – vykradení hesel k FTP a ovládnutí serveru (tradičně například přes Total Commander, který hesla skladuje).

Dá se tedy říct, že slabá místa se můžou nacházet přímo v kódu internetové stránky. Dalším problémem může být slabé zabezpečení počítačů těch, kteří na web přispívají a administrují ho. Malware pak používá několik způsobů, jak se snaží napadnout návštěvníka stránky, mimo jiné:

- Stahování souborů: malware se umí „schovat“ například do PDF dokumentů či do spustitelných souborů.

- Flash: malware může napadnout flashovou animaci nebo aplikaci. Používání i-framů: přesměrování nebo škodlivý kód je schován v „neviditelném“ iframu (width=“0” a height=“0”) přidaném do zdrojového kódu stránky.

- Java, Active-X: snaha o nainstalování nechtěného programu na počítač návštěvníka.

- Psychologie: zmanipulování návštěvníka, aby potvrdil skrytou žádost o nainstalování škodlivého programu.

Jak se bránit a co když vás vyhodí z Google SERP

Pokud spravujete server a váš web „chytil“ malware, co můžete dělat? Záleží na tom, jestli jde o „zero day“ zranitelnost (nestává se tak často) či o známý problém. V druhém případě bude někde chyba, kterou je třeba napravit (děravý web, nedodržování bezpečnostních zásad). Po napadení je užitečné projít tyto body:

1) identifikace problému

- zjištění nechtěných změn ve zdrojových kódech a databázích,

- kontrola čistoty souborů nabízených ke stahování,

- kontrola odkazů, které vedou ven,

- kontrola čistoty reklam (flashové aplikace) a míst, kam odkazují,

- kontrola vstupů od uživatelů (uploady postů, souborů apod.),

2) odstranění malwaru

- vyčištění serveru a nahrání souborů ze zálohy (kterou je ovšem třeba mít),

- kontrola čistoty zálohy a její případné vyčistění,

3) prevence proti dalším útokům

- bezpečnostní prověrka serveru a strojů všech, kdo mají k webu přístup,

- kontrola nastavení přístupových práv k souborům a složkám na serveru,

- prověrka zranitelností a jejich odstranění (SQLi a podobně),

- kontrola kvality hesel,

- kontrola nastavení serveru (mohlo být útočníkem změněno).

Vyplatí se také dodržovat několik bezpečnostních doporučení:

- Pro administraci nepoužívat FTP, ale zabezpečený přístup (SSH, SFTP),

- udržovat zálohy tak, aby byly čisté (aby nemohly být napadeny) nebo jich mít po ruce několik,

- udržovat bezpečnostní standardy na počítačích a smartphonech administrátorů,

- testovat a ošetřit nejčastější zranitelnosti webu.

Před měsícem Google přidal k Webmaster Tools novou funkci, která je další zbraní v boji proti malwaru. Takhle vypadá nové rozhraní, když je všechno v pořádku:

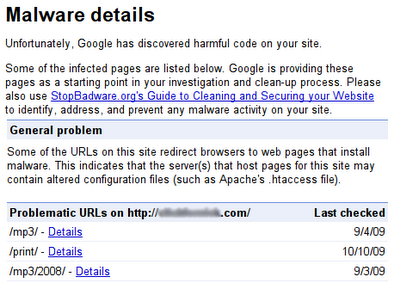

Pokud vás Google označil ve vyhledávání větou „Tyto stránky mohou poškodit váš počítač“, znamená to, že našel malware. Ve stejné sekci Webmaster Tools pak najdete oznámení problému a seznam nebezpečných odkazů.

Kromě toho Google zprovoznil v rámci této služby novou funkci, která vypreparuje části napadeného kódu. Výpis vypadá následovně:

Google však upozorňuje, že ne všechny napadení dokáže rozeznat a ukázat, „kde se stala chyba“. Po té, co odstraníte zákeřný kód, je možné dát stránku na opětovné posouzení:

- Na domovské stránce Nástrojů pro webmastery klikněte na požadované stránky,

- ve zprávě Části těchto stránek možná šíří malware klikněte na odkaz Další podrobnosti,

- klikněte na položku Požádat o kontrolu.

Google také doporučuje vyzkoušet stránku http://www.google.com/safebrowsing/diagnostic?site=www.vasedomena.cz.

Nová funkce od Googlu je zatím v testovací fázi, Google nicméně jeví zájem rozhraní dále vyvíjet a přeřadit ho potom k výbavě Webmaster Tools.