Ranní špička v pražské hromadné dopravě má svoje rituály. Lidé v tramvajích, autobusech a v posledních letech, co se mobilní signál dostal do tunelů v podzemí, tak i ve vagonech metra, ve velkém opírají svůj zrak o displeje chytrých telefonů, ať už proto, že hledají informace, snaží se ukrátit si dlouhou chvíli některou z her, nebo potřebují narychlo vyřídit pracovní povinnosti. Těžko jinde naleznete větší koncentraci aktivně používaných mobilů na tak malé ploše. Ideální prostor pro malou neplechu.

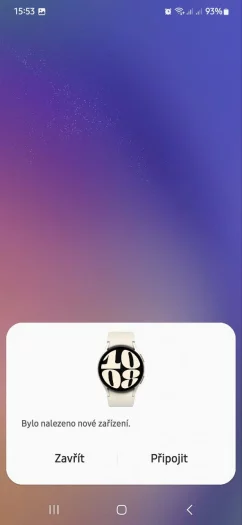

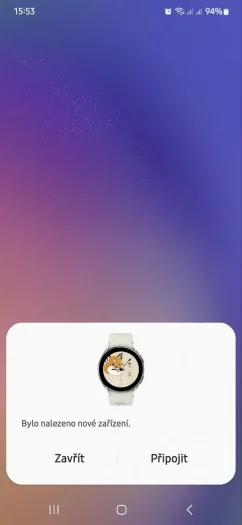

V jednu chvíli se do té doby pohledy soustředěné na těch několik centimetrů čtverečných svítícího digitálního soukromí zmateně odlepí a začnou podezřele propátrávat okolí. „Co to sakra je?“ procedí polohlasem mezi zuby postarší dáma sedící naproti. O dvě řady dál se z iPhonu ozývá rytmické pípání doprovázející vyskakující notifikace. Rychlý pohyb prstů naznačuje, že se jeho uživatel snaží tenhle nerovný závod vyhrát a všechna okna s výzvou ke spárování rozličných typů zařízení pozavírat.

Apple TV? Kde by se tady vzala? Rozhlíží se po okolí, kdo asi má tohle na svědomí, zatímco displej do poloviny jeho výšky plní stále nová upozornění takovým tempem, že než v ovládacích panelech nalezne ikonku pro vypnutí Bluetooth, telefon přestává reagovat. Zkouší osvědčený dvojhmat pro vynucený restart. Zadává PIN a s nově naběhlou obrazovkou začíná vše nanovo.

O plexisklo oddělující nohy od prostoru u dveří se zády opírá dívka s obrovskými růžovými sluchátky na uších. Do té doby patrně prohledávala některou ze streamovacích aplikací. Ozvučené skořepiny jí v té chvíli slouží už jen jako ozdobná ochrana před chladem, když s úšklebkem zasouvá mobil do kapsy. Pochopila, že nechat displej pohasnout je v tu chvíli ta nejúčinnější obrana. Protože, jak si záhy vysvětlíme, tato neplecha se nevyhýbá žádnému novějšímu smartphonu, a dokonce je jedno, zda má, nebo zrovna nemá aktivovaný Bluetooth příjem.

Delfín s ďábelskými schopnostmi

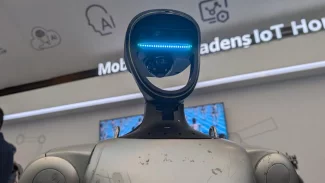

Je-li vám tento výjev z cestování poněkud povědomý, pak vězte, že jste se pravděpodobně se stali buď svědky, nebo rovnou oběťmi aktivit kapesního zařízení jménem Flipper Zero. Jde o nástroj, který lze ukrýt do dlaně tak jako švýcarský nožík. Přitom svými funkcemi si s ním v ničem nezadá. Deseticentimetrová plastová krabička s monochromatickým 1,4palcovým displejem hned po prvním zapnutí zobrazuje animaci roztomilého delfínka a připomíná tak přerostlé Tamagoči, populární to hračku z 90. let. Svoji sílu ale delfín skrývá uvnitř. S trochou fantazie si s ním připadáte jako Aiden Pearce, hrdina z videohry Watch Dogs. Hacker, který proniká do městského systému ctOS, napadá cizí telefony, dokáže otvírat dveře a závory, prolamovat různá zabezpečení, a to vše proto, aby se jako samozvaný strážce pomstil vrahům své neteře.

Flipper Zero řadu z těchto schopností může získat také. Ne snad s původním firmwarem od výrobce, tomu by se asi některé vestavěné funkce marketingově špatně vysvětlovaly. Proto v základní sestavě jsou možnosti využití delfína relativně omezené, propagované spíše jako nástroj pro technologické nadšence, geeky, využitelný například pro penetrační testování Wi-Fi sítí. Jenže kolem této věcičky se rychle utvořila aktivní komunita vývojářských nadšenců, kteří vydali už několik alternativních verzí firmwaru a vymýšlejí stále nové aplikace. A teprve s nimi narostly virtuálnímu kytovci čertovské rohy.

Kuchyňským dřezem protečou všechny typy útoků naráz

V úvodu jsme představili svými dopady nejslabší lumpárnu. Využívá bezpečnostní mezery ovlivňující datové pakety přes Bluetooth Low Energy (BLE) používané pro připojení k zařízení nebo iniciaci nastavení. Loni v srpnu byl útok poprvé demonstrován na hackerské konferenci Def Con v Las Vegas. Od té doby vzniklo několik jeho variant. V současné době jim nedokáží odolat ani iPhony, a to i ty s nejnovější aktualizací, ani zařízení s operačním systémem Android, stejně jako počítače s Windows.

„Flipper Zero lze zneužít k zahlcení spamem, tedy přetížení zařízení velkým množstvím přístupů, nebo jako nástroj k útokům hrubou silou,“ potvrzuje dovednosti delfína šéf pražského výzkumného oddělení antivirové společnosti ESET Robert Šuman. „Za zmínku stojí, že může být zneužit i jako tzv. BadUSB zařízení a v takovém případě může ovládnout počítač, ke kterému je připojený,“ dodává.

Výrobci ohrožených zařízení o existenci Flipper Zero a s ním spojených rizik vesměs vědí. Apple ho však považuje za vyřešený vydáním opravy v nejnovější aktualizaci. Jenže ani s ní není jablečná platforma zcela v bezpečí. Delfín totiž například v konfiguraci s firmwarem Xtreme zná jen proti systému iOS tři různé druhy BLE spam útoků a dokáže je kombinovat. Tuto funkci tvůrci pojmenovali kuchyňský dřez, protože se s ní slévají všechny druhy těchto útoků dohromady a odesílají se v nahodilém pořadí do okolí rychlostí 50 instrukcí za sekundu. Kombinuje se přitom celkem 9 variant útoků účinných na krátkou i dlouhou vzdálenost, na různé verze operačních systémů i různá zařízení. Vedle toho je možné spamovat přes Bluetooth o mnoho cíleněji a vybírat prověřování zranitelností po jedné.

Mediální zastoupení Applu pro střední Evropu nechtělo tato zjištění nijak komentovat. To Google, který vyvíjí Android, byl o poznání sdílnější. „Jsme si vědomi tohoto konkrétního problému, který někteří uživatelé nahlásili, a již jsme podnikli kroky k jeho vyřešení,“ komentovala mluvčí české pobočky společnosti Alžběta Houzarová.

Příslušná aktualizace se má dostat k uživatelům v předem neurčeném čase tak, jak bude postupně uvolňována pro jednotlivé modely. Zatím však žádný z testovaných vzorků smartphonů se zapnutým Bluetooth nedokázal delfínímu řádění zcela učinit přítrž. Na každém se více či méně nějakým způsobem projevilo. A nepomůže ani vypnout Bluetooth přenos. Notifikace v takovém případě přicházejí dál a je potřeba je jednu po druhé odstraňovat.

Pohasnuté monitory na poště i ty s nabídkou asijského menu

Výčet záškodnických možností tím ale rozhodně nekončí. Flipper Zero je uvnitř nabitý elektronikou, má celkem 5 druhů vysílačů. Vedle Bluetooth také pro NFC, pro nižší frekvence 125 kHz RFID, pro kmitočty v pásmu pod 1 GHz a konečně i infračervený vysílač. K tomu podporuje standardní sběrnice I2C, SPI, 1-Wire a UART pro připojení různých periferií a má 8 digitálních GPIO portů a k tomu analogový vstup ADC. Na to vše dohlíží 64MHz mikrokontroler STM32WB55RG, napájený lithiovým akumulátorem pro přibližně týdenní provoz bez dobíjení. Tato výbava přímo vybízí k experimentům a k vlastním vývojářským pokusům.

„Nejedná se o nástroj, který by byl unikátní svou technologií nebo prováděnými útoky, ale tím, že se kolem něho utvořila silná komunita lidí pracujících na jeho rozšíření. Díky tomu dokáže útoky provádět i méně zdatný uživatel,“ shrnuje důvody obliby Robert Šuman. Nejde podle něj o nic, o co by se předtím izolovaně nepokoušeli jednotlivci. „Podobný jednoúčelový přístroj je dnes možné jednoduše vyrobit například propojením Raspberry Pi a RFID/NFC čipu, nebo hotové řešení objednat z některého z asijských e-shopů,“ doplňuje.

Zůstaneme-li jen u softwarové výbavy dodané touto komunitou, pro jejíž využití není zapotřebí žádných dodatečných znalostí, na dalším stupni rošťáren bude využití infraportu. Dodané aplikace fungují jako univerzální ovladače všeho možného, k čemu se dálková ovládání používají. Obsahují databáze vysílacích kódů, odesílaných v rychlém sledu, na který zařízení daného typu zpravidla zareaguje.

Na poště tak lze jedním stiskem vyřadit z provozu obrazovky vyvolávacího systému. A s podobným výsledkem tento pokus končí i v koutku s rychlým občerstvením v nákupních centrech. Tam, kde se ještě před chvílí zobrazovala proměnlivá nabídka menu s polévkami Pho, zeje černá obrazovka. O několik řádků níž v seznamu aplikací k infraportu jsou klimatizace. Flipper je dokáže zapnout či vypnout, nastavit různé režimy, včetně maximálního chladicího výkonu.

A podobně lze ovládat i zvukovou aparaturu využívanou pro hudební kulisu v restauracích. Nelíbí se vám aktuálně naladěná stanice nebo hrající skladba? Nebo naopak je produkce moc tichá? Žádný problém pro delfína. A tam, kde by snad uložené univerzální kódy byly na ovládnutí zařízení krátké, lze Flipper doslova naučit novým kouskům. Stačí být v dosahu dálkového ovládání a při vysílání odposlechnout, jaká instrukce je odeslána.

Za brány nepoznaného

Ještě o něco invazivnější dovedností tohoto nástroje je perfektní ovládnutí čtecích a zapisovacích funkcí používaných v obou dvou technologiích přístupových karet. Především jde o přístupové čipy stále více nahrazující klíče ke vchodům a společným prostorám v bytových domech. Flipper si poradí jak s technologií NFC na kmitočtu 13,56 MHz, tak s RFID čipy na 125 kHz, a to v různých standardech, v jakých se tyto čipy vyrábějí. Už v základu od výrobce, v defaultním firmwaru, umí oranžovobílá krabička vyčíst údaje z těchto čipů a uložit si je na SD kartu. Disponuje editovatelnou databází nejpoužívanějších klíčů, kterými bývají tyto čipy zabezpečeny. A pokud ani to nestačí a daný čip dostanete k dispozici na dostatečně dlouhou dobu, pokusí se šifrování prolomit brute-force metodou zkoušením jednotlivých kombinací.

Upravené firmwary pak jdou ještě dál a umějí testovat přímo čtečky těchto čipů. V rychlém sledu se pokoušejí vůči čtečce autentizovat pod různými unikátními čísly a uhodnout, kterou z těchto kombinací systém rozpozná. Navíc, objednáte-li si z Číny tzv. magic card, což je čip s možností měnit UID karty, číslo, kterým se vůči čtečce autentizuje, pak s pomocí Flipperu je možné klonovat tyto autentizační prostředky. Všechny potřebné údaje si načtete do paměti a do prázdné karty je necháte zapsat.

Obrana proti těmto replay útokům je složitá. Souvisí s tím, jak moc bezpečný je standard, který je na čipu používaný. Například u NFC čipů standard Mifare Classic patří k těm, který je svými zranitelnostmi proslulý, a přesto se v přístupových systémech stále používá. „V tomto ohledu neumíme s ničím pomoci, je to point-to-point komunikace,“ říká Lead Security Engineer z Check Pointu Tomáš Votruba. Potvrzuje přitom, že v případě některých typů útoků musí mít útočník zdrojovou kartu, aby odchytil klíč. Emulace pouhého UID čipu nestačí.

Na samém vrcholu delfíních dovedností, které ale už atakují hranici postižitelnou prostředky trestního práva, potom jsou možnosti vyplývající z rádiového vybavení v pásmu pod 1 GHz. S ním lze odchytávat a pak dále vysílat signály dálkově ovládaných vrat a závor nebo z klíčků k zapalování, a to jak ty jednodušší se statickým kódem, tak ty o něco zabezpečenější s proměnlivým kódem. Bez ohledu na to, v jakém pásmu vysílají. Flipper si poradí s velmi širokým záběrem frekvencí od 300 MHz po 928 MHz. Má v sobě i jednoduchý analyzér rádiového spektra, který napoví, ve kterém pásmu probíhá čilá komunikace, a na to se zaměří.

V základní verzi firmwaru je nejde uložit na SD kartu pro další použití. Nicméně pro sofistikovanější variantu ovládacího softwaru Flipperu ani to není problém. Využití těchto funkcí je limitováno jen fantazií, nebo spíše drzostí jeho uživatele. Kdo by si tímto způsobem chtěl dělat zálusk na volné místo na vyhrazeném parkovišti hlídaném závorou, měl by uvážit, jestli mu za to možné právní následky stojí.

Na závěr, pro ilustraci toho, že se Flipper nezastaví ani před opravdu nejnovějšími výkřiky techniky, u kterých by člověk očekával úroveň zabezpečení na nejvyšší úrovni, dodám, že terčem delfíních lumpáren se může stát kterýkoliv elektromobil Tesla. Ten po přijmutí sekvence příkazů otevře na omezenou dobu port pro nabíjení.

Jisté je, že toto zařízení by nemělo chybět ve výbavě žádného nadšence do elektroniky. On i jeho okolí si s ním užije spousty „zábavy“.