V nedávné zprávičce Microsoft uvolnil šestnáct záplat, čtyři jsou kritické jsme vás informovali o pravidelné dávce oprav, kterou společnost Microsoft vždy zásobuje své uživatele. Stalo se tak již pravidlem, a jak jsme napsali v odkazované zprávičce, celkem si na druhé říjnové úterý 2010 přichystal šestnáct záplat, z nichž čtyři mají statut kritické aktualizace. Oprav se dočkaly systémy od Windows XP po Windows 7, prohlížeč Internet Explorer, přehrávač Windows Media Player, kancelářské sady od Office XP po Office 2010 a také Office Web Apps.

Aktualizace se staly nedílnou součástí soužití s počítači a správy menších i rozsáhlejších sítí, většinou již jen málokdo používá ruční stahování a instalaci podobných balíčků, světu updatů dnes vládnou automatické procedury. Všichni se shodnou na tom, že aktualizace jsou ve většině případů zapotřebí, na druhou stranu ale dokážou pořádně znepříjemnit život správcům i koncovým uživatelům. Stahování, instalace a správa jednotlivých balíčků často zamotá hlavu začátečníkům i profíkům.

Zůstaneme-li u schématu Microsoftu, pak jsou v opakovaných měsíčních dávkách Windows všech nejčastěji používaných verzí lepeny s železnou pravidelností. Právě systémové aktualizace mají zajistit obranu před novými zranitelnostmi a případně aktualizovat zjištěné skuliny systému. Zrovna u Windows ale řada uživatelů pořádně zanadává – bezpečnostní politika nastolená ve firemních sítích většinou nekompromisně zobrazí dialogové okno, že se zpracují nové aktualizace a jen zobrazují odpočet, s možností chvilkového odkladu. I zde má původ averze, s níž se aktualizace setkávají.

Aktualizace systému mohou mít kritický dopad na další bezpečnost celých sítí. Pomineme-li domácí uživatele a jejich jednu stanici, pak hlavně správa v rozsáhlejší firemní infrastruktury dává poctivý základ pro budoucí bezpečnost. Správci zde musí být zdravě hamižní a prosadit si svou – nastavit centrální stahování a instalaci aktualizaci s přísnými pravidly, a to napříč naříkajícím a věčně si stěžujícím uživatelům. Samozřejmě bereme v potaz síť, jež má dostatečně nastavená uživatelská práva a u níž by vzhledem k rozsahu a složitosti lokální výjimky oproti globální politice mohly nadělat případné skuliny do budoucna.

Aktualizace Windows řada domácích uživatelů raději vypíná, ve firemních sítích by jim k tomu ale správci neměli dát příležitost

Chráníme nejen sebe

Jak v případě menších domácích sítí, tak u rozsáhlejších firemních aktualizací představují jednu z nejdůležitějších součástí proaktivní i reaktivní bezpečnostní politiky, dokážou totiž zabránit doposud neznámým hrozbám či záplatovat prozatím děravý systém hned po začátku zneužívání dané zranitelnosti. Důležité je, že aktualizace nechrání jen samotné uživatele a síť, ale zamezují také dalším, mnohem větším trablům. Vraťme se o pár měsíců, teď už vlastně skoro let, zpět a vzpomeňme na zrození hrozby, která síťový svět trápí dodnes…

Před koncem roku 2008 došlo k objevení a prvnímu zneužívání zranitelnosti Microsoftu, která mohla v operačních systémech Windows otevřít cestu pro vzdálené spuštění kódu a jíž se věnoval security bulletin s pořadovým označením MS08–067. Ačkoliv tak byla záplata k dispozici, v druhé polovině ledna dalšího roku se rychlostí blesku začal šířit škodlivý kód, který danou zranitelnost zneužíval.

Neblaze proslulým hlavním hrdinou malwarového thrilleru se stal červ Conficker (též známý jako Downadup), jenž během poměrně krátké doby nakazil více než deset milionů počítačů. Jedná se o jeden z příkladů, kdy za rozšíření mohou sami uživatelé nebo nezodpovědní správci, jelikož oprava se distribuovala pomocí automatických aktualizací ještě před největším rozmachem.

Zhruba po dobu tří týdnů, od prvního rozšíření v prosinci 2008 po polovinu ledna 2009, si Conficker vybudoval slušnou základnu pro případné další útoky. Původní prognózy se ale naplnily i dál, Confickeru a jeho různým variantám pravidelně každý měsíc patří některá z předních příček malwarových hitparád. Takřka po dvou letech je v různých mutacích stále velice aktivní (srovnejte s jiným škodlivým kódem), na počátku přitom byla ona „prkotina“ s nezáplatovanou zranitelností.

Antiviry patří mezi nejčastěji aktualizované aplikace, a to především kvůli nejnovějším signaturám

Antiviry a za nimi Internet Explorer

Řada správců patří mezi zaryté příznivce service packů pro koncové desktopové stanice ve své síti, jelikož usnadní z „mrtvýchvstání“ nových nebo nově přeinstalovaných strojů v síti. Během několika málo okamžiků nabudou administrátoři i uživatel přesvědčení, že o porci důležitých záplat a oprav bylo postaráno, není zapotřebí vše zpětně řešit jednotlivými centrálními aktualizacemi. Bohužel s tím ale může souviset i přecenění, skoro jako by byla přímá úměra „Čím déle se to instaluje, tím bezpečnější počítač nakonec mám.“

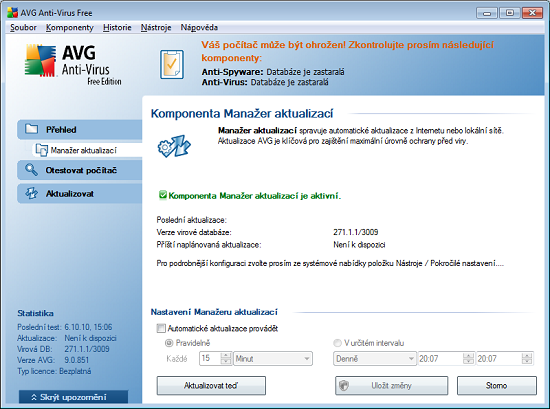

Zastáncem striktního přístupu po vlastních zkušenostech nakonec nejsem jen v případě systémových aktualizací, ale také u jednotlivých aplikací. Nejdůležitější jsou aktualizace u samotných bezpečnostních produktů, v čele s antiviry. Klasický antivir bez pravidelně stahované databáze signatur sice stále zvládne ochránit díky původním vzorkům a případné heuristice, nicméně signatury stále mají své výhody, především rychlost detekce a minimum falešných poplachů.

Vedle antivirů bych v nutnosti aktualizace osobně na druhé místo z běžných aplikací zařadil webové prohlížeče, obzvláště pak Internet Explorer. Ne, že bych byl jeho skálopevným zastáncem, důvodem je hlavně obrovské rozšíření, a tedy neutuchající muška a pokusy útočníků. Podle nedávno publikovaných výsledků společnosti Secunia se počet zranitelností od července 2009 do června 2010 vyšplhal na 49. Takřka pět desítek odhalených skulin během jediného roku řadí Internet Explorer na přední příčky žebříčků nejen v oblasti prohlížečů.

Nekončící nášup problémů

Důležitost aktualizací si samozřejmě uvědomují také útočníci a kromě zneužívání zranitelností se objevily i přímé pokusy o napadení aktualizačních systémů. Například kód Ippon si vyhlédl aktualizace nejznámějších programů a jeho princip je až překvapivě jednoduchý: na veřejné WiFi síti v době svého vzniku sledoval, které počítače vysílají dotazy na aktualizaci známých programů, a jakmile tento požadavek zachytil, nabídl kladnou odpověď se svou aktualizací. Doručit pak mohl prakticky libovolný škodlivý kód. Naštěstí se však koncept nerozvinul do opravdu rozsáhlého ohrožení, nicméně naznačil, jak lze dobrý úmysl zneužít.

Pokud patříte mezi domácí uživatele, jak spravujete aktualizace systému a jednotlivých aplikací? Která pravidla vám naopak ordinuje správce ve firemní síti? Podělte se o své zkušenosti s ostatními čtenáři v diskuzi pod článkem.