Slovenská kyberbezpečnostní společnost ESET objevila a popsala malware NGate, pomocí něhož byli útočníci schopní klonovat data z fyzických platebních karet a díky tomu vybírat peníze obětí z bankomatů. Kampaň spadající do kategorie crimeware cílila na klienty tří tuzemských bank.

“Malware NGate má jedinečnou schopnost přenášet data z platebních karet obětí, a to prostřednictvím škodlivé aplikace nainstalované na jejich zařízeních s platformou Android. Útok mohl být proveden díky přenesení dat pomocí technologie NFC. Malware NGate kompromitoval nejdříve chytrý telefon a následně zkopíroval bankovní kartu na chytrý telefon útočníka, na kterém byl proveden tzv. root zařízení (prolomení omezení ze strany jeho výrobce). Hlavním cílem této kampaně bylo umožnit útočníkům neoprávněné výběry z bankovních účtů obětí, a to přímo z bankomatů. V případě, že by tento postup selhal, měli útočníci záložní plán – převést peníze z bankovních účtů obětí na jiné účty,” shrnul ESET.

Kompletní analýza NGatu je zde. Video ukázka je k dispozici tady.

Martin Jirkal z pražského výzkumu ESETu popisuje NGate takto:

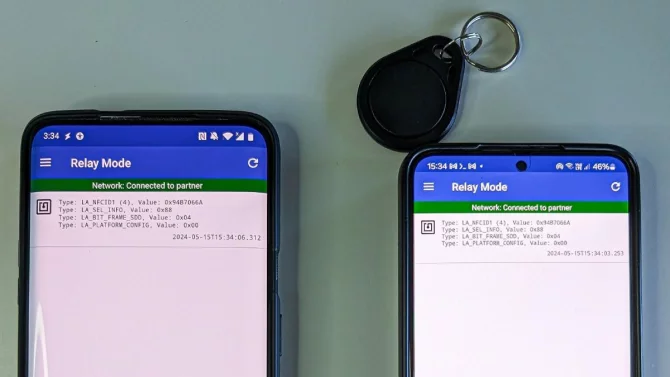

Tento nový postup útoku s využitím technologie NFC jsme dosud neviděli v případě žádného dříve objeveného malwaru pro platformu Android. Je založen na nástroji NFCGate, který navrhli studenti na Technické univerzitě v Darmstadtu v Německu, aby dokázali zachytit, analyzovat nebo měnit přenos dat prostřednictvím technologie NFC. Proto jsme tuto novou rodinu malwaru pojmenovali NGate.

Oběti si stáhly a nainstalovaly malware NGate poté, co je útočníci lstí přiměli myslet si, že komunikují se svou bankou. Záminkou pro komunikaci bylo smyšlené napadení jejich zařízení. Ve skutečnosti samy oběti nevědomky nakazily svá zařízení malwarem, když si po kliknutí na podvodný odkaz v SMS zprávě, která je informovala o přeplatku na daních, stáhly a nainstalovaly škodlivou aplikaci.

Podle analytiků z ESETu malware NGate doposud nebyl dostupný v oficiálním obchodě pro platformu Android, Google Play. Nic netušící oběti útoku byly přes odkaz nasměrovány na stránky, které byly od oficiálního obchodu vizuálně jen těžko rozlišitelné.

Malware NGate souvisí podle zjištění společnosti ESET s phishingovými aktivitami útočníků, kteří působili v České republice od listopadu 2023. Tyto aktivity byly pravděpodobně pozastaveny po zatčení podezřelého, ke kterému došlo v březnu 2024, ve stejném měsíci, kdy útočníci do kampaní zapojili malware NGate.

Analytici ze společnosti ESET nejdříve zjistili, že se útočníci zaměřili na klienty tří českých bank, a to již na konci listopadu. Malware k obětem doručili prostřednictvím krátkodobých domén, které byly vydávány za legitimní bankovní weby nebo oficiální mobilní bankovní aplikace dostupné v obchodě Google Play. Ve stejném měsíci společnost ESET o svých zjištěních informovala postižené banky.

Útočníci v popsané kampani využili také potenciál progresivních webových aplikací (PWAs), které vydávali za zmíněné webové stránky bank nebo mobilní bankovní aplikace. Tuto strategii pak ještě zdokonalili použitím “vyšší” verze PWA, kterou je WebAPK. Vrcholem operace bylo zapojení malwaru NGate.

ESET pak v březnu 2024 zjistil, že malware NGate je hostovaný na stejných doménách, ze kterých se dříve stahovaly již zmíněné škodlivé PWA kódy. Pokud napadení uživatelé malware NGate nainstalovali a spustili, zobrazila se jim falešná webová stránka, která po nich vyžadovala zadání bankovních údajů. Ty byly následně odeslány na server útočníka.

Kromě těchto phishingových funkcí obsahuje malware NGate také nástroj NFCGate. Útočníci jej v tomto případě zneužili k přenosu dat mezi dvěma zařízeními – zařízením oběti a zařízením pachatele. Některé z funkcí malwaru přitom fungují pouze na tzv. rootnutých zařízeních. V tomto případě bylo však možné přenést data i z takto neupravených, standardních zařízení

Malware NGate také vyzýval oběti k zadání citlivých informací, jako je bankovní identita, datum narození a PIN kód k jejich platebním kartám. Oběti byly vyzvány k tomu, aby na svých chytrých telefonech zapnuly funkci NFC. Poté měly přiložit svou platební kartu na zadní stranu svého chytrého telefonu, dokud škodlivá aplikace kartu nerozpoznala.

Pro zajištění ochrany před tak složitými útoky je třeba zakročit zároveň proti phishingu, dalším technikám sociálního inženýrství a samotným škodlivým kódům pro platformu Android. Znamená to provádět kontroly URL adres webových stránek, stahovat aplikace pouze z oficiálních obchodů a bezpečně uchovávat PIN kódy – poslední dvě zmíněná opatření přitom mají ve svých rukách částečně samotní uživatelé. Dále je na místě samozřejmě i používání bezpečnostního řešení pro chytré telefony, vypínat funkci NFC, když ji zrovna nevyužíváme a používat případně také ochranná pouzdra na telefony nebo virtuální karty vyžadující naše ověření.